Todas las empresas requieren una seguridad confiable contra los ataques cibernéticos, pero es fundamental recordar que el software antivirus no es un salvador. La mayoría de los ataques a las empresas son provocados por errores de los usuarios, como cuando un trabajador inicia una macro, hace clic en un enlace malicioso y descarga un archivo adjunto malicioso.

A veces, los ciberdelincuentes pueden acceder a la red de una empresa sin utilizar malware; simplemente utilizan ingeniería social y soluciones de software legítimas.

Cómo atacan los ciberdelincuentes a las empresas sin usar malware

Ataque de correo electrónico

Un correo electrónico típico de phishing es el primer paso en un ataque a una corporación. Los estafadores intentan persuadir a las víctimas de que se han registrado para una suscripción y que su pago se deducirá al día siguiente haciéndose pasar por representantes de algún servicio en línea. El empleado debe llamar a un número de teléfono que pueda ubicar en un archivo vinculado al correo electrónico si desea detener el pago o solicitar más información.

Sin embargo, contrariamente a las predicciones, el archivo está libre de malware, por lo que es muy probable que el programa antivirus le permita al usuario acceder a él. En este punto, el único objetivo de los ladrones es hacer que un trabajador marque el número. Una vez que consiguen que el empleado llame, comienzan varios ataques de Vishing.

RAT: herramienta de acceso remoto

Con el pretexto de ayudar a cualquier usuario perplejo, los atacantes engañan a la víctima para que instale una herramienta de acceso remoto (RAT) en su dispositivo. Dado que los RAT no son técnicamente malware, la mayoría de los programas antivirus no los bloquean y solo unos pocos alertan a los usuarios sobre los riesgos. El resultado es que los ladrones pueden acceder y manipular el dispositivo de forma remota.

Como resultado, incluso si se desinstala una RAT, los estafadores pueden usar otra para mantener el control y reinstalar la primera. Cabe señalar que los estafadores suelen instalar varias RAT en el dispositivo. Una vez que los delincuentes han tomado el control de la computadora de la víctima, con frecuencia instalan otras herramientas para comprometer aún más la red, obtener acceso a más recursos y robar datos.

Ingeniería social

Los piratas informáticos también utilizan técnicas de ingeniería social y obtienen acceso remoto a la computadora de trabajo de los empleados de una empresa objetivo haciéndose pasar por miembros del soporte técnico interno. Usando un script personalizado, pueden usar la computadora para ejecutar las aplicaciones internas para procesar los datos de los empleados y crear una base de datos con cientos de nombres completos, direcciones de correo electrónico, identificaciones comerciales y números de teléfono de personas.

Consejo adicional: use un antivirus en tiempo real como T9 Antivirus

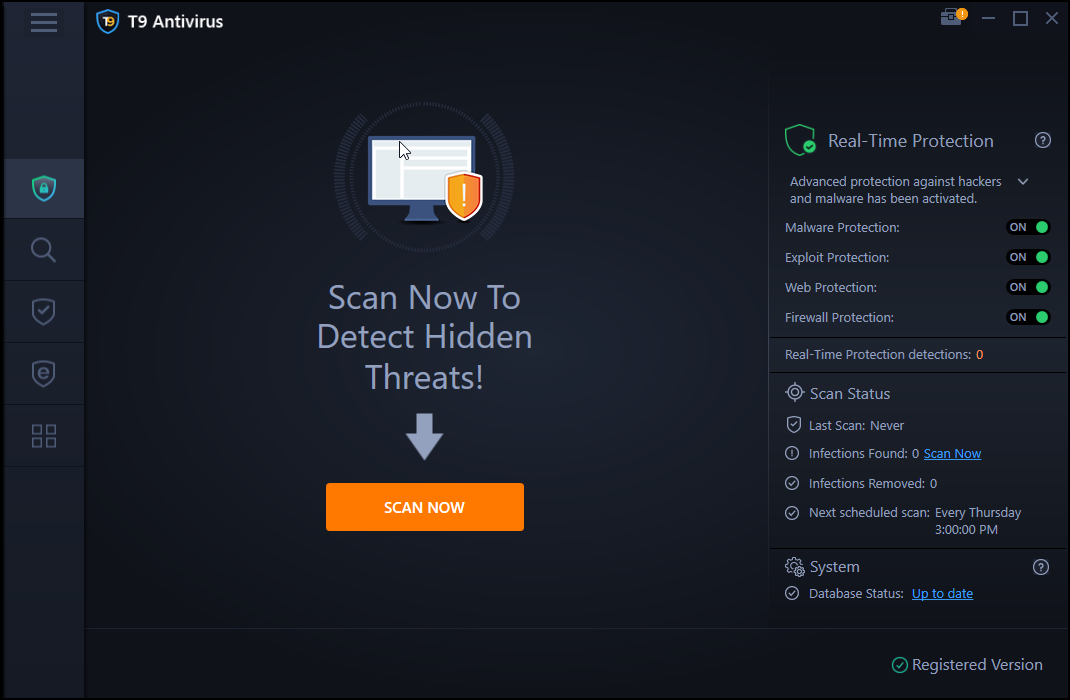

No debe preocuparse si tiene un programa antivirus en tiempo real instalado en su computadora, incluso si no pudo reconocer a la persona que llamó como un mal actor durante la llamada y le envió un correo electrónico. El antivirus T9 es un antivirus en tiempo real que brinda protección contra exploits. Por lo tanto, recomendamos usarlo. Estas son algunas de las ventajas de utilizar este software:

Defensa contra malware

El antivirus T9 protege contra muchas amenazas, incluidas infecciones, amenazas de día cero, malware, troyanos, PUP, adware y más.

Inmediatamente Seguro

Las violaciones de datos, el robo de identidad y otros problemas de seguridad se pueden evitar con la protección en tiempo real, que encuentra y detiene el malware antes de que pueda infectar su computadora.

Quite los programas de inicio

Al identificar y eliminar rápidamente elementos de inicio innecesarios , puede evitar que se aprovechen de las aplicaciones maliciosas que se ejecutan en segundo plano y ponen en peligro la seguridad de su computadora y sus datos.

Golpe a la defensa

La eficaz función T9 Antivirus Exploit Protection ofrece defensa contra infestaciones de malware causadas por fallas de seguridad.

Actualización de definiciones de virus

El software antivirus debe actualizarse con frecuencia para detectar y eliminar nuevas amenazas de malware a medida que surgen y los piratas informáticos perfeccionan sus herramientas. Al instalar de forma rutinaria las actualizaciones de definición de base de datos más recientes, T9 Antivirus lo protege contra las amenazas más recientes.

Defiéndete de los peligros más sofisticados y modernos

En la sociedad interconectada actual, una de las principales preocupaciones de seguridad es la posibilidad de ataques sofisticados. El mejor método para reducir estos peligros es usar un programa de última generación como T9 Antivirus y software de protección contra malware, que brinda seguridad en tiempo real y múltiples defensas. Antes de que los datos se vean comprometidos, la tecnología de seguridad reconoce los peligros y los combate con éxito.

La palabra final sobre cómo los ciberdelincuentes atacan a las empresas sin usar malware

Espero que este artículo lo ayude a comprender las muchas formas que se pueden usar para atacar y robar información de su PC sin usar malware. Aunque un antivirus no será capaz de proteger su PC de estos ataques, se recomienda implementar un antivirus en tiempo real en su computadora. El antivirus T9 es uno de los mejores antivirus, lo que lo convierte en una aplicación imprescindible en todas las PC.

0 Comentarios